Uma equipe de pesquisadores do IFSC trabalha no desenvolvimento e aprimoramento de um novo sistema de criptografia baseado na teoria do caos, mais eficiente que os métodos convencionais e que pode oferecer maior segurança a transações financeiras online, por exemplo, com a vantagem de operar em alta velocidade até mesmo em aparelhos que têm hardwares limitados e pouca capacidade de processamento.

Um pouco de história

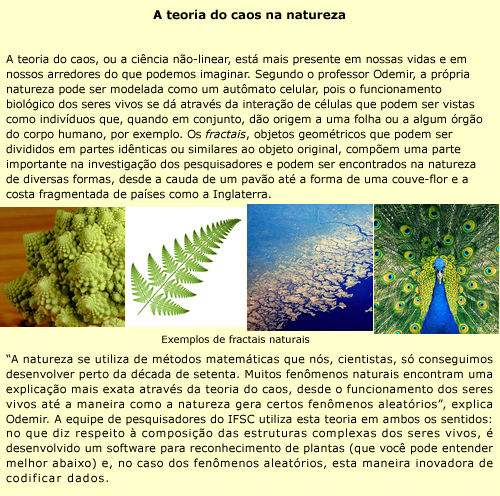

Alan Turing, um matemático inglês e cientista da computação, considerado atualmente um dos pais da computação moderna, marca a primeira brecha histórica para o desenvolvimento de sistemas de criptografia e da inteligência artificial. Pioneiro na exploração de sistemas de dinâmica não-linear já nas primeiras décadas do século XX, Turing pensou uma metodologia matemática chamada autômato celular – um conjunto de entidades isoladas que, interagindo entre si, realizam alguma tarefa específica. Desta forma, este método é bastante vinculado à natureza, mas também pode ser abordado do ponto de vista da matemática pura (conforme as duas abordagens propostas por Turing).

Já na década de 80, um renomado matemático chamado Stephen Wolfram

, empresário que atua no desenvolvimento de softwares para resolução de problemas das mais diversas áreas do conhecimento, que dedicou grande parte de sua vida à pesquisa da metodologia proposta por Turing, abriu espaço para a possibilidade de que todos os processos aleatórios do Universo possam ser gerados pelos autômatos celulares.

Criptografia

Ocorre que a geração de números aleatórios, por exemplo, tem inúmeras aplicações na ciência, desde soluções para experimentos em Física até a segurança tecnológica – a criptografia. A proposta do projeto de pesquisa é uma nova utilização dos autômatos celulares, que serviriam para gerar números pseudo-aleatórios muito fortes e, assim, uma criptografia forte. A vantagem deste sistema de criptografia é a velocidade em que opera, além da facilidade de ser implementado em celulares ou equipamentos que não possuem hardware de grande capacidade. “Nós temos um sistema que pode ser implementado por hardware porque não é um algoritmo pesado”, explica Odemir Bruno, docente do Grupo de Computação Interdisciplinar do IFSC e responsável pelo desenvolvimento do projeto.

De uma forma geral, o principal benefício deste desenvolvimento é a promessa de maior segurança em transações bancárias e comércio via internet, o que nos traz à memória um projeto semelhante dos mesmos pesquisadores, divulgado em 2010, que ganhou notoriedade por aliar de maneira inovadora o método tradicional de criptografia à teoria do caos. “De alguma forma, vemos uma contínua batalha entre pessoas que geram criptografia e pessoas que quebram essa criptografia, por isso precisamos estar à frente no desenvolvimento constante de novos métodos”, explica Odemir.

Mas desta vez os hackers e espiões virtuais terão menos chances contra o dispositivo de segurança. De acordo com o pesquisador, para decodificar a mensagem gerada pelo dispositivo, seria necessário utilizar um sistema caótico idêntico àquele do qual o dispositivo se utilizou para codificá-la em primeiro lugar. “A chance deste sistema ser quebrado é infinitamente menor do que a chance de quebrar senhas convencionais que utilizamos hoje em dia na internet, porque o número de combinações utilizadas para gerar aquele padrão específico de codificação é muito maior do que as combinações possíveis nos métodos atuais, que são baseados em aritmética e em uma matemática mais básica”, comenta ele. De fato, muitos pesquisadores da área afirmam que, ao enviar uma mensagem sobreposta por um sinal caótico e por ele criptografada, a codificação é aleatória e essencialmente impossível de ser diferenciada da aleatoriedade natural.

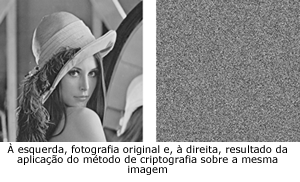

O método desenvolvido pela equipe do IFSC é uma maneira potencial de tornar ilegível essencialmente qualquer tipo de dados na computação. “Nós podemos criptografar uma fotografia, um filme, um texto, um HD… na verdade, podemos criptografar qualquer coisa”, conclui Odemir. Veja abaixo um exemplo de fotografia codificada:

O artigo, de autoria de Marina Jeaneth Machicao, Anderson G. Marco e Odemir Bruno, pode ser acessado na íntegra aqui.

Você também pode entender melhor o projeto de reconhecimento de plantas aqui.

Assessoria de Comunicação